36款安卓手机检出预装病毒

- 来源:未知 原创

- 时间:2018-06-29

- 阅读: 次

- 本文标签:

36款印度在售安卓智能機檢出預裝惡意軟件》,消息源頭為老牌安全解決方案公司CheckPoint的官方博客。小編經實際驗證,發現該博客並未公布檢出惡意軟件手機的銷售區域,從手機型號也看不出銷售地區規律,所以尚不清楚中國銷售的手機是否受影響,鑒於國內市場的逐步規範和國內安全廠商並無類似報道,推測行貨手機受影響不大,水貨手機有中招可能。涉事機型的機主,可自行使用安全軟件檢測,如有檢出可考慮到官方售後刷機解決。

概況與分析,老牌安全解決方案公司CheckPoint手機威脅預防中心近日在其官方博客公布稱已從36種安卓手機中檢測出了嚴重的(惡意軟件)感染,部分手機來自大牌廠商甚至國際品牌。雖然手機感染惡意軟件並不罕見,但是這麽多機型,感染惡意軟件的方式都是預裝,就令人震驚了。根據此調查報告,這些惡意軟件並非廠商官方ROM預裝的,而是在供應鏈的某個環節被裝進去的。其中有6個案例,惡意軟件是通過系統權限裝進ROM裏的,意味著用戶無法長長卸載這些軟件,而必須通過刷機的方式解決。

研究團隊可以通過技術手段追溯到廠商完成系統應用安裝的時間、惡意軟件的安裝的時間以及用戶拿到手機的時間。多數預裝的惡意軟件屬於信息竊取類和惡意廣告類的,其中有一個是勒索病毒Slocker,該病毒使用AES算法加密設備上的所有文件,並以此勒索贖金來贖回解密秘鑰,該病毒還使用Tor技術來進行通信。最臭名昭著的是惡意廣告軟件Loki,這個復雜的惡意軟件使用幾個分工明確的組件來配合運作。該軟件通過展示非法廣告來盈利,並存在竊取設備數據的行為,同時通過把自己安裝到系統分區的方式來獲取對設備的完全控制並實現在設備上的長期留存。

涉及機型列表,36款安卓手機檢出預裝病毒:老牌安全廠商CheckPoint,檢測到的惡意軟件和受影響的機型列表,預裝惡意軟件的危害,作為安全常識,用戶應該避免訪問不安全的網站,並只從官方或者受信任的的應用商店下載應用。然而預裝惡意軟件的存在使得這些安全常識也不能保證最謹慎用戶的安全。拿到預裝惡意軟件的用戶往往無法發現惡意軟件對設備的改動。這項關於預裝惡意軟件的發現引發了關於手機安全的警醒——用戶可能買到預裝有惡意軟件的手機。用戶需要高級的手機安全解決方案來保護他們避免受到常規以及預裝惡意軟件的侵害。

不用就關掉:安全公司發現通過藍牙攻擊的病毒。不用藍牙的時候就關掉,否則你的設備可能會被病毒入侵。威鋒網 9 月 15 日消息,安全公司 Armis 本周宣布,一種名為 BlueBorne 的病毒會通過藍牙進行一系列漏洞攻擊。該公司表示,Windows、Android、Linux 和 iOS 系統都很容易受到 BlueBorne 的攻擊,數百萬用戶仍有可能面臨病毒入侵的風險。當然,藍牙本身並不存在漏洞,存在漏洞的是各種軟件。安全公司 Webroot 的工程和網絡安全副總裁 David Dufour 表示:“對於攻擊者來說,這就像一塊糖果。”藍牙可以成為攻擊者的一個突破口,因此在外出或者不使用藍牙的時候,最好將它關閉。

隨著設備安全性的提高,研究人員和攻擊者都轉向輔助功能和組件方面。今年 7 月份,研究人員在官方使用的 Wi-Fi 芯片上發現了一個將 10 億設備置於危險之中的漏洞。2015 年,研究人員發現蘋果 AirDrop 文件共享功能存在一個關鍵缺陷。然後還有 BlueBorne。自 2016 年發布 iOS 10 以來,蘋果的 iOS 系統並沒有受到這些缺陷的影響,微軟在 7 月份修補了 Windows 系統的漏洞,谷歌也在開發補丁(盡管這可能需要很長時間)。除了智能手機和個人 PC 之外,BlueBorne 還對世界上數以十億計的配有藍牙功能的互聯網設備產生影響,比如智能電視和智能揚聲器等等。當藍牙在設備上運行時,它會保持運行狀態並等待潛在的連接,此時 BlueBorne 就會對設備進行掃描並探測它們的信息,比如設備類型和操作系統等等,看看它們是否存在相關漏洞,一旦攻擊者發現脆弱的目標,可以在大約 10 秒內完成攻擊,然後控制用戶的設備甚至能控制數據。

相关文章

本文链接:http://www.it892.com/content/security/virus/20180629/104748.html

盘点全球历史上20大计算机病毒

一谈计算机病毒,足以令人谈毒变色。硬盘数据被清空,网络连接被掐断,好好的机器... [详细]

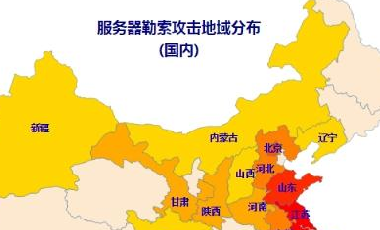

勒索病毒瞄准企业用户 安全漏洞成攻击入口

近日,腾讯安全联合实验室反病毒实验室接连发布《四月安全舆情报告》与《四月勒索... [详细]